- Szerző Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-15 08:16.

- Utoljára módosítva 2025-01-23 12:19.

A kémprogramok olyan típusú rosszindulatú szoftverek, amelyek az Ön tudta nélkül módosítják az eszközt, például termékeket hirdetnek, személyes adatokat gyűjtenek vagy megváltoztatják az eszköz beállításait. Ha az eszköz vagy a hálózat teljesítményének csökkenését észleli, a böngésző változásait vagy más szokatlan tevékenységet észlel, akkor a számítógép kémprogramokkal fertőzött lehet.

Lépés

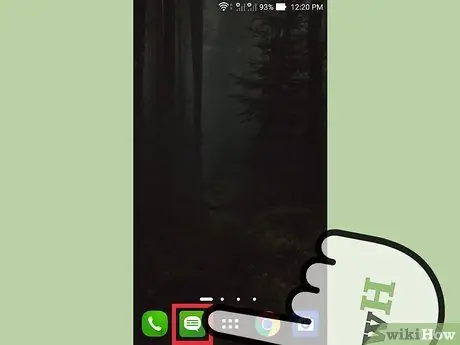

1. módszer a 4 -ből: Spyware észlelése és eltávolítása Androidon

1. lépés. Azonosítsa a gyanús tevékenységeket az eszközön

Ha úgy érzi, hogy a hálózati sebesség gyakran lassú, vagy gyanús vagy idegen üzeneteket kap, akkor a telefon kémprogramokkal fertőzött lehet.

Ha nem megfelelő üzenetet kap, vagy arra kéri, hogy válaszoljon egy adott kóddal rendelkező üzenetre, ez azt jelzi, hogy a telefon kémprogramokkal fertőzött

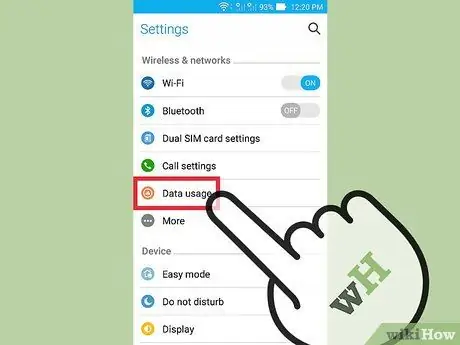

2. lépés: Ellenőrizze az adathasználatot

Nyissa meg a "Beállítások" alkalmazást, és koppintson az "Adathasználat" lehetőségre. A képernyőt lefelé mozgatva megtekintheti az egyes alkalmazások által felhasznált adatmennyiséget. A nagy adatforgalom azt jelzi, hogy a telefon kémprogramokkal fertőzött.

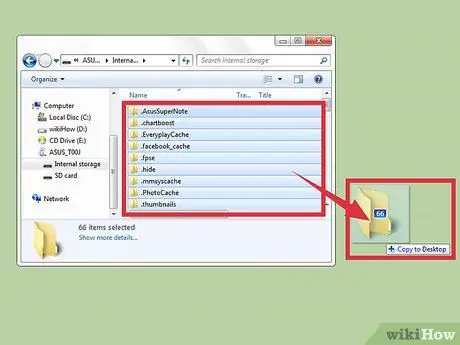

3. lépés. Biztonsági másolat készítése az adatokról

Csatlakoztassa a telefont a számítógéphez USB (Universal Serial Bus) kábelen keresztül. Ezt követően másolja és illessze be a számítógépére a telefon adatait, például a fényképeket és a kapcsolattartási adatokat, hogy biztonsági másolatot készítsen.

Amikor biztonsági másolatot készít a telefonról a számítógépre, a számítógép nem lesz kitéve kémprogramoknak, mivel az eszköz és a számítógép különböző operációs rendszerekkel rendelkezik

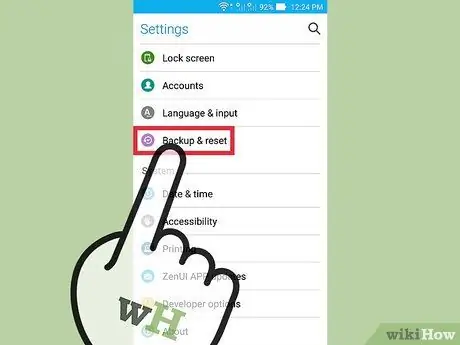

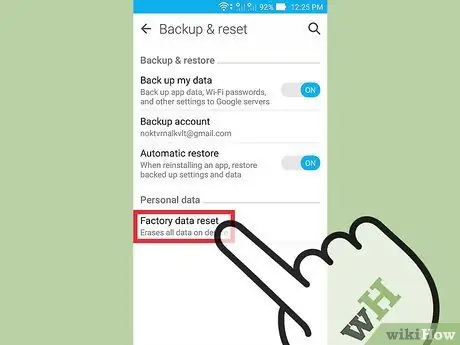

4. lépés: Nyissa meg a „Beállítások” alkalmazást, és érintse meg a „Biztonsági mentés és visszaállítás” opciót (Biztonsági mentés és visszaállítás)

Ezzel megnyílik egy menü, amely különböző visszaállítási lehetőségeket tartalmaz, például a telefon gyári beállításainak visszaállítását.

5. lépés: Érintse meg a „Gyári adatok visszaállítása” (Gyári adatok visszaállítása) gombot

A "Biztonsági mentés és visszaállítás" menü alján található.

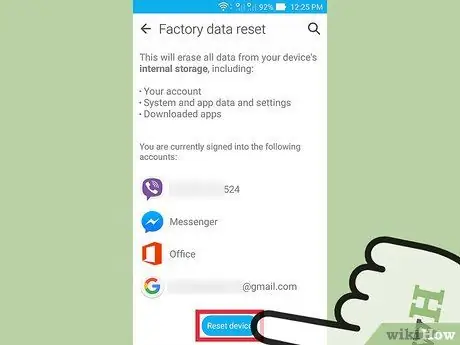

6. lépés: Érintse meg a „Telefon visszaállítása” (Telefon visszaállítása) gombot

A telefon automatikusan ki- és bekapcsol (újraindul), és törli az összes alkalmazást és adatot, beleértve a telefonon tárolt kémprogramokat is. Ezt követően a telefon visszaáll a gyári beállításokra.

A telefon gyári beállításainak visszaállítása törlődik egész a telefonon tárolt adatok. Ezért először készítsen biztonsági másolatot az adatokról, mielőtt végrehajtja ezt a lépést.

2. módszer a 4-ből: A HijackThis használata Windows-alapú számítógépeken

1. lépés: Töltse le és telepítse a HijackThis alkalmazást

Ez egy diagnosztikai eszköz a Windows számára, amelyet a kémprogramok észlelésére használnak. A telepítéshez kattintson duplán a HijackThis telepítőfájlra. A telepítés után futtassa ezt a szoftvert.

Más ingyenes szoftverek, például az Adaware és a MalwareBytes is ugyanezzel a funkcióval rendelkeznek

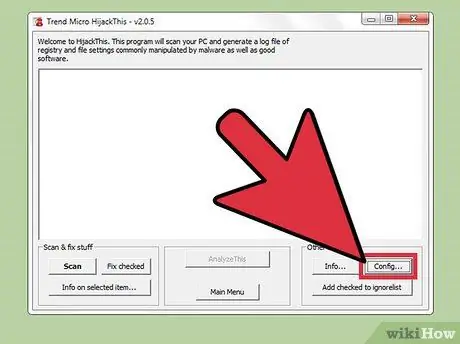

2. lépés: Nyomja meg a „Config…” gombot

Az ablak jobb alsó sarkában, az „Egyéb dolgok” címszó alatt található. A gombra kattintva egy ablak nyílik meg a program opcióinak listájával.

- Ebben az ablakban engedélyezheti vagy letilthatja a fontos beállításokat, például a fájlok biztonsági mentését. Érdemes szokássá tenni az adatok biztonsági mentését fájlok vagy szoftverek törlésekor. Ha hibázik, az elveszett adatok helyreállíthatók. A mentett adatok nagyon kevés szabad merevlemez -területet foglalnak el. Az adatok azonban bármikor törölhetők, ha törlik azokat a mappából, ahol a biztonsági mentési adatokat tárolják.

- Vegye figyelembe, hogy a „Biztonsági másolat készítése az elemek javítása előtt” opció alapértelmezés szerint engedélyezve van.

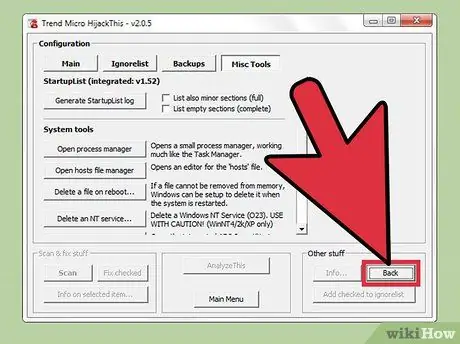

Lépés 3. Nyomja meg a „Vissza” gombot a főmenübe való visszatéréshez

Ez a gomb helyettesíti a „Config…” gombot, amikor megnyílik a konfigurációs ablak.

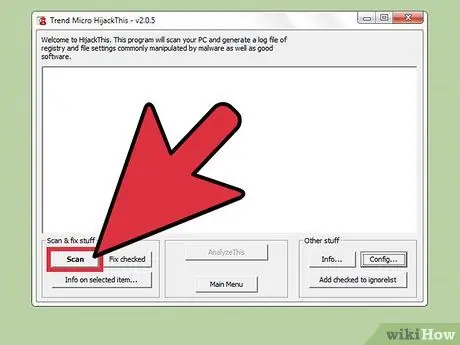

4. lépés: Nyomja meg a „Scan” gombot

Ez a gomb az ablak bal alsó sarkában található, és létrehoz egy listát azokról a fájlokról, amelyek potenciálisan ki vannak téve kémprogramoknak. Fontos megjegyezni, hogy a HijackThis rövid vizsgálatot végez a rosszindulatú szoftver feltételezett helyén. Nem minden vizsgálat eredménye rosszindulatú szoftver.

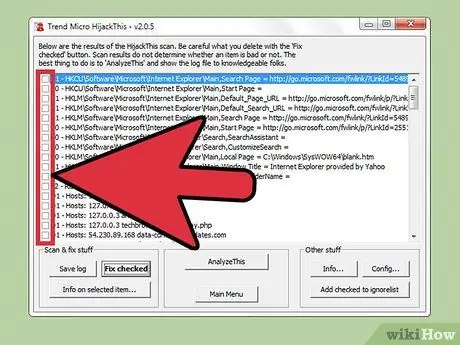

5. lépés. Jelölje be a gyanús fájl melletti négyzetet, és kattintson az „Információ a kiválasztott elemről…” gombra. Ez egy külön ablakban jeleníti meg a fájlra vonatkozó információkat és az okot, amiért a HijackThis gyanúsnak minősíti. Ha befejezte a szkennelési eredmények ellenőrzését, zárja be az ablakot.

A megjelenített információk általában tartalmazzák a fájl helyét, a fájl funkcióját és a javításhoz szükséges lépéseket

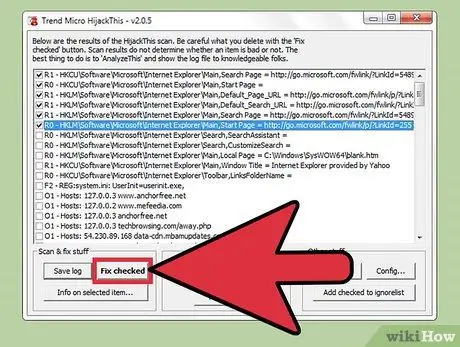

6. lépés: Nyomja meg a „Javítva ellenőrizve” gombot

Az ablak bal alsó sarkában van. A gomb megnyomása után a HijackThis javítja vagy törli a kiválasztott fájlt, a diagnózistól függően.

- Egyszerre több fájlt is javíthat, ha bejelöli a fájlok melletti négyzetet.

- A módosítások előtt a HijackThis alapértelmezés szerint biztonsági másolatot készít az adatokról. Így visszavonhatja a módosításokat, ha hibát követ el.

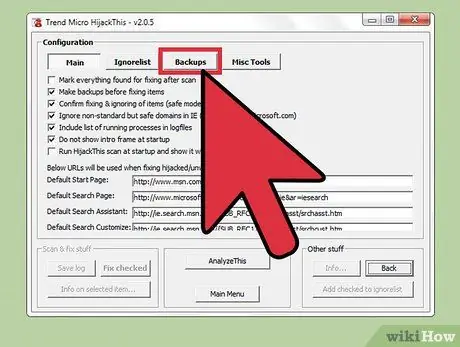

7. lépés: Állítsa vissza a fájlokat a biztonsági mentési adatokból

Ha vissza szeretné vonni a HijackThis által végrehajtott módosításokat, nyomja meg a „Config” gombot az ablak jobb alsó sarkában, majd kattintson a „Backup” gombra. Válassza ki a biztonsági mentési fájlt (amelyet a fájl biztonsági mentésének dátuma és időbélyege jelölt) a listából, majd nyomja meg a „Visszaállítás” gombot.

A biztonsági mentési adatok továbbra is hozzáférhetők a különböző HijackThis használati munkamenetekhez. Bármikor bezárhatja a HijackThis alkalmazást, és visszaállíthatja a fájlokat biztonsági mentésből

3. módszer a 4-ből: A Netstat használata Windows-alapú számítógépeken

1. lépés: Nyisson meg egy parancssori ablakot

A Netstat egy beépített Windows eszköz, amely segít a kémprogramok vagy más rosszindulatú fájlok észlelésében. Nyomja le a Win + R billentyűkombinációt a program kézi futtatásához, és írja be a "cmd" szót a keresőmezőbe. A parancssor lehetővé teszi, hogy szöveges parancsok segítségével lépjen kapcsolatba az operációs rendszerrel.

Ez a lépés akkor használható, ha nem kíván harmadik féltől származó szoftvert használni, vagy manuálisan szeretné eltávolítani a rosszindulatú szoftvereket

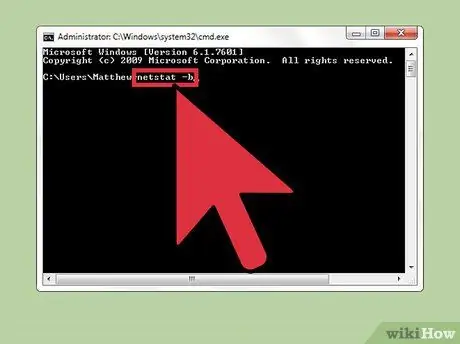

2. lépés: Írja be a „netstat -b” szöveget, és nyomja meg az Enter billentyűt

Megjelenik azoknak a programoknak a listája, amelyek a hálózatot vagy a megfigyelő portokat használják (figyelő portok vagy az internethez csatlakoztatott folyamatok).

A "netstat -b" parancsban a "b" betű a "bináris fájlokat" jelenti. Ez a parancs megjeleníti a "bináris fájlokat" (futtatható programokat vagy az éppen futó programot) és azok kapcsolatait

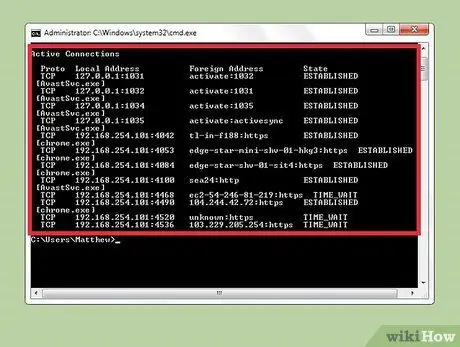

3. lépés. A gyanús folyamatok azonosítása

Keressen ismeretlen folyamatnevet vagy porthasználatot. Ha nem ismeri egy ismeretlen folyamat vagy port funkcióját, keressen információt az interneten. Találkozni fog olyan emberekkel, akik találkoztak ezzel a folyamattal, és segíthetnek meghatározni, hogy ez a folyamat veszélyes -e vagy sem. Ha a folyamat káros a számítógépre, azonnal törölje a futtató fájlt.

Ha nem biztos benne, hogy a folyamat rosszindulatú vagy sem, miután az interneten megkereste az információt, akkor ne törölje vagy helyezze át. A rossz fájlok módosítása vagy törlése más szoftver összeomlását okozhatja

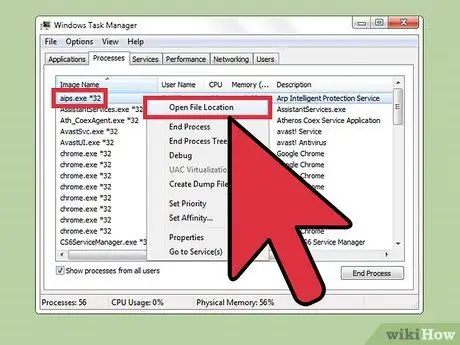

4. lépés: Nyomja meg a Ctrl + Alt + Törölje egyszerre.

Ez megnyitja a Feladatkezelőt, amely a számítógépen futó összes folyamatot mutatja. Mozgassa lefelé az ablakot, és keresse meg a parancssorban talált gyanús folyamatnevet.

5. lépés: Kattintson a jobb gombbal a folyamat nevére, és válassza a „Megjelenítés mappában” lehetőséget

Ez megnyitja azt a mappát, ahol a gyanús fájl található.

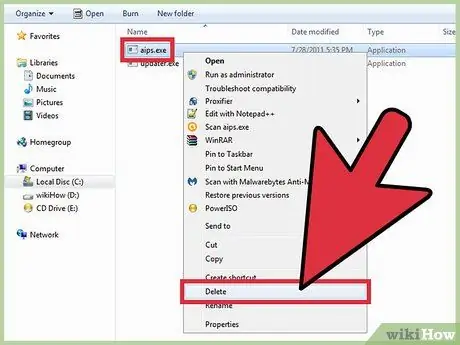

6. lépés: Kattintson a jobb gombbal a fájlra, és válassza a „Törlés” lehetőséget

Ezzel a rosszindulatú fájlokat áthelyezi a Lomtárba. A folyamat nem hajtható végre innen.

- Ha figyelmeztetést kap, hogy a fájl nem törölhető, mert használatban van, nyissa meg újra a Feladatkezelőt, válasszon egy folyamatot, és nyomja meg a "Feladat befejezése" gombot. Ez letiltja a folyamatot. Ezt követően áthelyezheti a fájlt a Lomtárba.

- Ha rossz fájlt töröl, kattintson duplán a Lomtárra annak megnyitásához. Ezután kattintson és húzza a fájlt egy másik mappába.

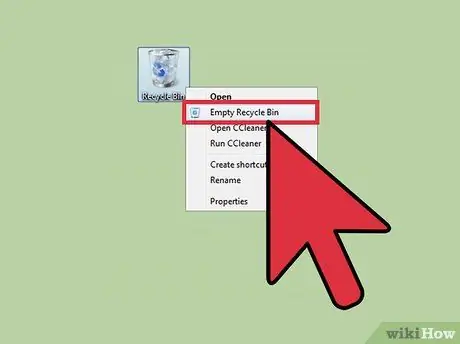

7. lépés: Kattintson a jobb gombbal a Lomtárra, és válassza az „Empty Recycling Bin” lehetőséget

Ezzel véglegesen törli a fájlt.

4. módszer a 4 -ből: A Terminal for Mac használata

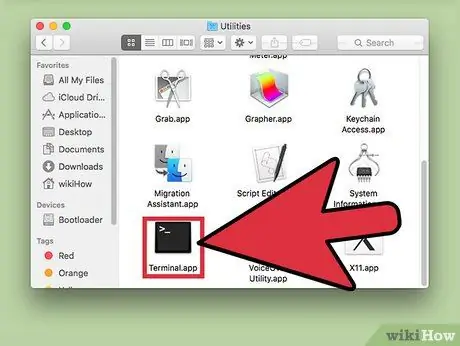

1. lépés: Nyissa meg a terminált

A terminál használatával futtathat egy diagnosztikai eszközt, amely képes észlelni a kémprogramokat a számítógépén. Lépjen az „Alkalmazások> Segédprogramok” elemre, és kattintson duplán a Terminálra az elindításához. Ez a program lehetővé teszi, hogy Ada szöveges parancsok segítségével lépjen kapcsolatba az operációs rendszerrel.

A program megtalálásához keresse meg a „Terminál” kifejezést a Launchpad alkalmazásban

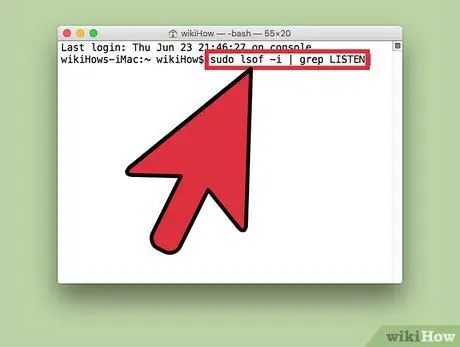

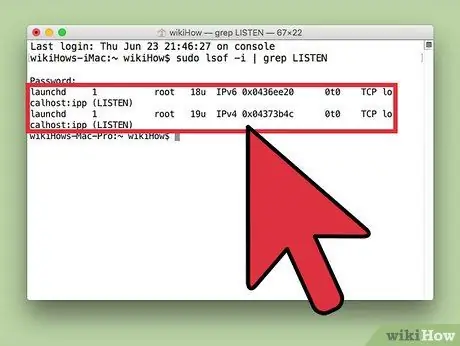

2. lépés. Írja be a „sudo lsof -i | grep LISTEN”és nyomja meg a Return gombot

Ez utasítja a számítógépet, hogy jelenítse meg a folyamatok listáját és azok hálózati adatait.

- A "sudo" parancs lehetővé teszi, hogy a root felhasználó (a felhasználó, aki jogosult megnyitni és módosítani a fájlokat a rendszer területén) parancsokat hajtson végre. Ezzel a paranccsal megtekintheti a rendszerfájlokat.

- Az "lsof" parancs a "nyitott fájlok listája" rövidítése. Ez a parancs lehetővé teszi a számítógépen futó folyamatok megtekintését.

- Az "-i" parancs megköveteli, hogy a terminál megjelenítse a hálózatot használó fájlok listáját. A kémprogramok megpróbálják használni a hálózatot a hálózaton kívüli idegen eszközökkel vagy számítógépekkel való kommunikációhoz.

- A „grep LISTEN” arra szolgál, hogy utasítsa az operációs rendszert a portokat figyelő vagy használó fájlok szűrésére. A kémprogramok általában portokat használnak vagy figyelnek a működésre.

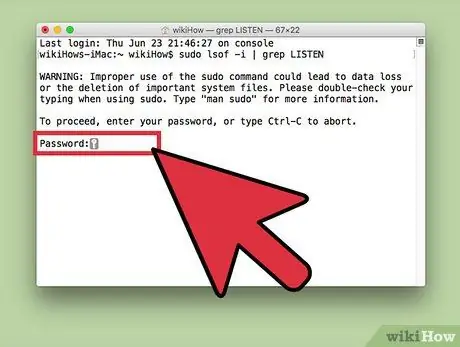

3. lépés. Írja be a számítógép rendszergazdai jelszavát, és nyomja meg a Return gombot

Még ha nem is jelenik meg a terminálon, a jelszó továbbra is be lesz írva a rendszergazdai fiók eléréséhez. Fontos, hogy engedélyezze a 'sudo' parancsot.

4. lépés: A gyanús folyamatok azonosítása

Keressen ismeretlen folyamatnevet vagy porthasználatot. Ha nem ismeri egy ismeretlen folyamat vagy port funkcióját, keressen információt az interneten. Találkozni fog olyan emberekkel, akik találkoztak ezzel a folyamattal, és segíthetnek meghatározni, hogy ez a folyamat veszélyes -e vagy sem. Ha a folyamat káros a számítógépre, azonnal törölje a futtató fájlt.

Ha nem biztos benne, hogy a folyamat rosszindulatú vagy sem, miután az interneten megkereste az információt, akkor ne törölje vagy helyezze át. A rossz fájlok módosítása vagy törlése más szoftver összeomlását okozhatja

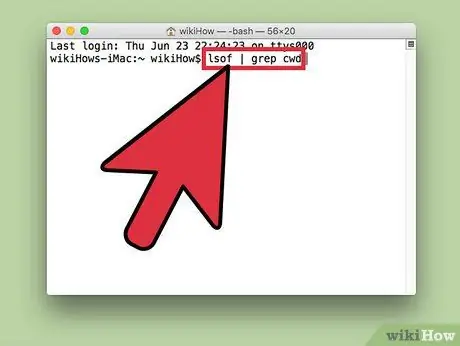

5. lépés: Írja be az „lsof | grep cwd”és nyomja meg a Return gombot

Ez megjeleníti azt a mappát, amelyben a folyamat a számítógépen van tárolva. Keresse meg a rosszindulatú folyamatot a listában, és másolja a helyét.

- A „cwd” az aktuális munkakönyvtárat jelenti (azt a mappát, ahol a folyamat fut).

- Annak érdekében, hogy megkönnyítse a folyamatok megtalálását a listában, futtassa ezt a parancsot egy új Terminál ablakban a Cmd + N billentyűkombináció lenyomásával a Terminál használata közben.

6. lépés: Írja be a „sudo rm -rf [fájl helye]” lehetőséget, és nyomja meg a Return gombot

Illessze be az előzőleg másolt folyamat helyét zárójelbe (zárójel nélkül gépelve). Ez a parancs törli a fájlokat az adott helyen.

- Az „rm” az „eltávolítás” (eltávolítás) rövidítése.

- Győződjön meg róla, hogy valóban törölni szeretné a fájlt, mert a törlés után nem tudja helyreállítani. Javasoljuk, hogy a Time Machine program segítségével készítsen biztonsági másolatot az adatokról, mielőtt végrehajtja ezt a lépést. Lépjen az „Apple> Rendszerbeállítások> Time Machine” elemre, és válassza a „Biztonsági mentés” lehetőséget.

Tippek

- Ha problémái vannak a HijackThis vizsgálat eredményeinek megértésével, nyomja meg a „Save Log” gombot a mentési eredmények szöveges fájlként történő mentéséhez. Ezt követően töltse fel ezt a fájlt a HijackThis fórumra segítségért.

- A 80 -as és 443 -as portok általában az interneten való böngészéshez használatos portok. Bár kémprogramok is használhatják őket, ezt a két portot gyakran használják más alkalmazások. Így valószínűbb, hogy a kémprogramok nem használják ezt a portot.

- A kémprogramok észlelése és eltávolítása után azt javasoljuk, hogy módosítsa a számítógépen általában hozzáférő összes fiók jelszavát, például a közösségi média fiókokat és a bankszámlákat. Mindig jobb óvatosnak lenni, mint sajnálni.

- Bizonyos mobilalkalmazások, amelyeket Android -kémprogram -eltávolítónak hirdetnek, megbízhatatlanok lehetnek, vagy akár ellophatják vagy megrongálhatják adatait. A mobileszköz gyári beállításainak visszaállítása a legjobb módszer annak biztosítására, hogy mobileszköze mentes legyen a kémprogramoktól.

- A kémprogramok eltávolításához visszaállíthatja az iPhone gyári beállításait is. Az iPhone -ok azonban általában nem érzékenyek a kémprogramokra, hacsak nem jailbreakeli az iPhone -t.

Figyelem

- Legyen óvatos az ismeretlen fájlok törlésekor. A Windows „Rendszer” mappájában tárolt fájlok törlése károsíthatja az operációs rendszert, és újra kell telepítenie a Windows rendszert.

- Az is jó ötlet, ha óvatosan jár el, amikor fájlokat töröl a Mac terminál használatával. Ha bizonyos folyamatokra gyanakszik, először az interneten kell információt keresnie ezekről a folyamatokról.